ESET PROTECT Enterprise, une protection de pointe grâce à une technologie XDR qui offre une recherche proactive des menaces avec options de réponse.

ESET PROTECT Enterprise est la solution ultime pour prévenir des attaques, détecter les menaces et effectuer des actions de remédiation. Avec ESET PROTECT Enterprise, vous bénéficiez d’une visibilité maximale sur l’activité de vos endpoints, du réseau et du cloud, et vous luttez efficacement contre les ransomwares avancés, les menaces ciblées et les menaces Zero-day.

Périmètre de la solution

La protection apportée par ESET PROTECT Enterprise

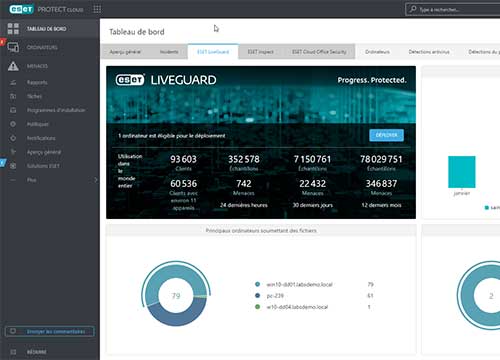

Console

Interface d’administration qui assure une visibilité en temps réel sur les terminaux, permet de gérer la sécurité de tous les systèmes d’exploitation et propose des reportings complets.

- Installation sur site ou accessible dans le cloud

- Visibilité en temps réel

- Filtrage, balisage et notation

- Contrôle granulaire des politiques

- Reportings dynamiques et personnalisables

- Collecte de données

- Automatisation des tâches

- Réponse aux incidents en un simple clic

- Système de notifications personnalisables

- Prise en charge des VDI automatisée

- Prise en charge des SIEM et des SOC

- Système de gestion des incidents

- Actions de remédiation immédiates

- Intervention sur les chaines d’exécution (isolement réseau, kill process… )

Postes de travail

Protection légère et puissante pour les postes de travail permettant de prévenir des cyberattaques, détecter les activités malveillantes et fournir une protection instinctive sans impacter les utilisateurs.

- Bouclier anti-ransomware

- Anti-phishing

- Anti-spyware

- Anti-botnet

- Bloqueur d’exploit

- Protection contre les attaques réseau

- Protection en temps réel du système de fichiers

- Protection des documents

- Protection du client de messagerie

- Protection contre les attaques par Brute Force

- Protection de l’accès web

- Analyse des comportements (HIPS)

- Analyse de l’ordinateur

- Détection de rootkits

- Pare-feu

- Exclusions basées sur le hash

- Contrôle web

- Contrôle de périphériques

- Navigateur sécurisé

- Inspection système (ESET SysInspector)

- Horodatage

- Analyse sandboxing cloud

- Chiffrement complet des disques certifié

- FIPS 140-2 256-bits de cryptage AES

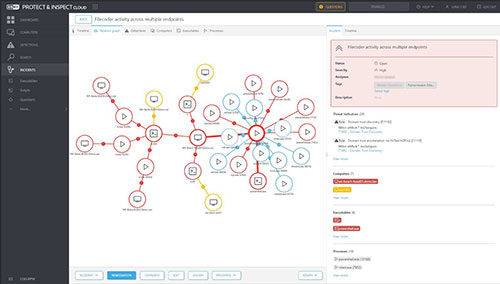

- Surveillance proactive des menaces

- Recherche proactive des menaces

- Détection des anomalies et des comportements

- Détection des indicateurs de compromission

- Bases de données MITRE ATT&CK™

Serveurs

Protection avancée qui veille à la sécurité et la stabilité des serveurs pour une meilleure continuité des activités.

- Bouclier anti-ransomware

- Anti-botnet

- Protection contre les attaques réseau

- Planificateur de tâches

- Fichiers journaux

- Inspection système (ESET SysInspector)

- Gestion multi-serveurs (ESET Cluster)

- Horodatage

- Pare-Feu

- Analyse sandboxing cloud

- Surveillance proactive des menaces

- Recherche proactive des menaces

- Détection des anomalies et des comportements

- Détection des indicateurs de compromission

- Bases de données MITRE ATT&CK™

Mobiles

Gestion, surveillance et protection des appareils mobiles grâce à l’application de politiques de sécurité et de restriction à distance.

- Antivirus

- Anti-phishing

- Antivol

- Contrôle des applications

- Analyses automatiques

- Journaux d’analyse

- Stratégie de verrouillage d’écran

- Mobile Device Management

- Protection additionnelle gratuite des mobiles (quantité équivalente au nombre de postes acquis dans la licence)